IoT: 두 판 사이의 차이

IT 위키

편집 요약 없음 |

편집 요약 없음 |

||

| 13번째 줄: | 13번째 줄: | ||

! 유형 !! 주요 제품 !! 주요 보안 위협 !! 보안 위협 원인 | ! 유형 !! 주요 제품 !! 주요 보안 위협 !! 보안 위협 원인 | ||

|- | |- | ||

| 멀티미디어 || 스마트 TV, 스마트 냉장고 등 || | | 멀티미디어 || 스마트 TV, | ||

스마트 냉장고 등 | |||

|| | |||

* PC 환경에서의 모든 악용 행위 | * PC 환경에서의 모든 악용 행위 | ||

* 카메라/마이크 내장 시 사생활 침해 | * 카메라/마이크 내장 시 사생활 침해 | ||

| 22번째 줄: | 24번째 줄: | ||

* 물리적 보안 취약점 | * 물리적 보안 취약점 | ||

|- | |- | ||

| 생활가전 || 청소기, 인공지능 로봇 등 || | | 생활가전 || | ||

로봇 청소기, | |||

인공지능 로봇 등 | |||

|| | |||

* 알려진 운영체제 취약점 및 인터넷 기반 해킹 위협 | * 알려진 운영체제 취약점 및 인터넷 기반 해킹 위협 | ||

* 로봇 청소기에 내장된 카메라에 의한 사생활 침해 | * 로봇 청소기에 내장된 카메라에 의한 사생활 침해 | ||

| 31번째 줄: | 36번째 줄: | ||

|- | |- | ||

| 네트워크 || | | 네트워크 || | ||

홈캠, 네트워크 카메라 등 | 홈캠, 웹캠 | ||

네트워크 카메라 등 | |||

|| | || | ||

* 무선신호 교란, 정보유출, 데이터 위변조, 서비스 거부 | * 무선신호 교란, 정보유출, 데이터 위변조, 서비스 거부 | ||

| 43번째 줄: | 49번째 줄: | ||

제어 | 제어 | ||

|| | || | ||

디지털 도어락, 가스밸브 등 | 디지털 도어락, | ||

가스밸브 등 | |||

|| | || | ||

제어기능 탈취로 도어락 임의 개폐 | 제어기능 탈취로 도어락 임의 개폐 | ||

| 53번째 줄: | 60번째 줄: | ||

|- | |- | ||

| | | | ||

모바일 앱(웹) 등 | 모바일 앱(웹) 등 | ||

|| | || | ||

소스코드 노출로 IoT 기능 탈취 | 소스코드 노출로 IoT 기능 탈취 | ||

2019년 10월 4일 (금) 09:56 판

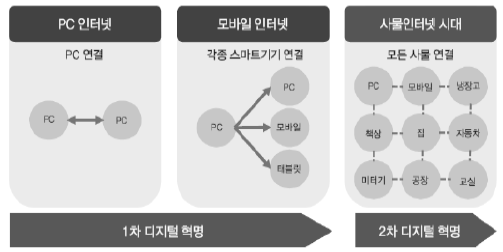

- Internet of Things

- 사물인터넷; 사물인터넷

IoT 보안 위협

- 최소한의 프로세싱 성능과 메모리로 운영해야 하므로 보안 솔루션 탑재가 어려운 경우가 많음

- 관심과 수요는 증가하고 있으나 보안 의식이 낮음

보안 위협 예시

| 유형 | 주요 제품 | 주요 보안 위협 | 보안 위협 원인 |

|---|---|---|---|

| 멀티미디어 | 스마트 TV,

스마트 냉장고 등 |

|

|

| 생활가전 |

로봇 청소기, 인공지능 로봇 등 |

|

|

| 네트워크 |

홈캠, 웹캠 네트워크 카메라 등 |

|

|

|

제어 |

디지털 도어락, 가스밸브 등 |

제어기능 탈취로 도어락 임의 개폐 |

|

|

모바일 앱(웹) 등 |

소스코드 노출로 IoT 기능 탈취 |

| |

|

센서 |

온/습도 센서 등 |

잘못된 또는 위변조된 온/습도 정보 전송 |

|

보안 7대 원칙

| 원칙 | 내용 |

|---|---|

| 설계 보안 | 정보보호와 프라이버시 강화를 고려한 IoT 제품/서비스 설계

- “Security by Design” 및 “Privacy by Design” 기본 원칙 준수 |

| 개발 보안 | 안전한 SW, HW 개발 기술 적용 및 검증

- 시큐어 코딩, 소프트웨어, 애플리케이션 보안성 검증 및 시큐어 하드웨어 장치 활용 |

| 초기 설정 보안 | 안전한 초기 보안 설정 방안 제공

- “Secure by Default” 기본 원칙 준수 |

| 프로토콜 보안 | 보안 프로토콜 준수 및 안전한 파라미터 설정

- 통신 및 플랫폼에서 검증된 보안 프로토콜 사용(암호/인증/인가 기술) |

| 보안 패치 | IoT 제품/서비스의 취약점 보안 패치 및 업데이트 지속 이행

- S/W와 H/W의 보안 취약점에 대해 모니터링하고 업데이트 지속 수행 |

| 프라이버시 보호 | 안전한 운영/관리를 위한 정보보호 및 프라이버시 관리 체계 마련

- 사용자 정보 취득-사용-폐기의 전주기 정보의 보호 및 프라이버시 관리 |

| 대응체계 마련 | IoT 침해 사고 대응체계 및 책임 추적성 확보 방안 마련

- 보안 사고에 대비한 침입탐지와 사고 시 분석 및 책임 추적성 화보 |