IoT: 두 판 사이의 차이

IT 위키

(새 문서: ;Internet of Things ;사물인터넷; 사물인터넷 파일:사물인터넷 발전.png == IoT 보안 위협 == {| class="wikitable" |- ! 표 제목 !! 표 제목 !! 표 제목...) |

|||

| (사용자 4명의 중간 판 13개는 보이지 않습니다) | |||

| 1번째 줄: | 1번째 줄: | ||

[[분류:디지털 서비스]][[분류:네트워크]][[분류:통신]] | |||

;Internet of Things | ;Internet of Things | ||

;사물인터넷; | ;사물인터넷; 사물 인터넷 | ||

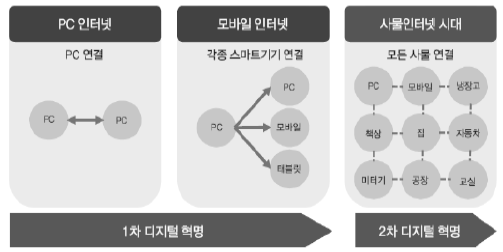

;각종 사물에 컴퓨터 칩과 통신 기능을 내장하여 인터넷에 연결하는 기술 | |||

[[파일:사물인터넷 발전.png]] | [[파일:사물인터넷 발전.png]] | ||

== [[IoT 프로토콜|주요 IoT 프로토콜]] == | |||

IoT는 일반적인 TCP/IP를 사용하기도 하지만 저전력, 저발열, 소형화 등의 목적으로 별도의 프로토콜을 사용하는 경우도 흔히 있다. 주로 알려진 프로토콜은 아래와 같다. | |||

# '''[[MQTT|MQTT (Message Queuing Telemetry Transport)]]''': 제한된 대역폭을 사용하는 IoT 장치에 적합한 경량의 퍼블리시-서브스크라이브 방식의 프로토콜이다. 센서와 같은 리소스가 부족한 장치에서 주로 사용된다. | |||

# '''[[CoAP|CoAP (Constrained Application Protocol)]]''': 간단한 IoT 장치를 위해 설계된 웹 전송 프로토콜로, UDP를 기반으로 하여 가볍고 효율적인 통신을 지원한다. 스마트 홈이나 스마트 에너지 네트워크에서 많이 사용된다. | |||

# '''[[지그비|Zigbee]]''': 저전력, 근거리 무선 통신 프로토콜로, 홈 자동화, 조명 제어, 보안 시스템과 같은 IoT 응용 프로그램에서 자주 사용된다. Mesh 네트워크 기능을 통해 장치 간 연결성을 높인다. | |||

# '''[[LoRaWAN|LoRaWAN (Long Range Wide Area Network)]]''': 장거리, 저전력 통신을 지원하는 프로토콜로, 스마트 시티, 농업 및 환경 모니터링과 같은 분야에서 활용된다. 넓은 지역에서 센서 데이터를 전송할 수 있는 장점이 있�. | |||

# '''[[저전력 블루투스 기술|Bluetooth Low Energy (BLE)]]''': 기존 블루투스의 저전력 버전으로, 웨어러블 기기나 의료 기기에서 주로 사용된다. 저전력 소비와 짧은 거리에서의 안정적인 데이터 전송이 특징이다. | |||

== IoT 보안 위협 == | == IoT 보안 위협 == | ||

* 최소한의 프로세싱 성능과 메모리로 운영해야 하므로 보안 솔루션 탑재가 어려운 경우가 많음 | |||

* 관심과 수요는 증가하고 있으나 보안 의식이 낮음 | |||

=== 보안 위협 예시 === | |||

{| class="wikitable" | {| class="wikitable" | ||

|- | |- | ||

! | ! 유형 !! 주요 제품 !! 주요 보안 위협 !! 보안 위협 원인 | ||

|- | |- | ||

| 멀티미디어 || 스마트 TV, | |||

스마트 냉장고 등 | |||

| 멀티미디어 || 스마트 TV, 스마트 냉장고 등 || | || | ||

* PC 환경에서의 모든 악용 행위 | * PC 환경에서의 모든 악용 행위 | ||

* 카메라/마이크 내장 시 사생활 침해 | * 카메라/마이크 내장 시 사생활 침해 | ||

| 20번째 줄: | 35번째 줄: | ||

* 물리적 보안 취약점 | * 물리적 보안 취약점 | ||

|- | |- | ||

| 생활가전 || 청소기, 인공지능 로봇 등 || | | 생활가전 || 로봇 청소기, | ||

인공지능 로봇 등 | |||

|| | |||

* 알려진 운영체제 취약점 및 인터넷 기반 해킹 위협 | * 알려진 운영체제 취약점 및 인터넷 기반 해킹 위협 | ||

* 로봇 청소기에 내장된 카메라에 의한 사생활 침해 | * 로봇 청소기에 내장된 카메라에 의한 사생활 침해 | ||

| 28번째 줄: | 45번째 줄: | ||

* 물리적 보안 취약점 | * 물리적 보안 취약점 | ||

|- | |- | ||

| 네트워크 || | | 네트워크 || 홈캠, 웹캠 | ||

홈캠, 네트워크 카메라 등 || | 네트워크 카메라 등 | ||

|| | |||

* 무선신호 교란, 정보유출, 데이터 위변조, 서비스 거부 | * 무선신호 교란, 정보유출, 데이터 위변조, 서비스 거부 | ||

* 사진 및 동영상의 외부 유출로 사생활 침해 | * 사진 및 동영상의 외부 유출로 사생활 침해 | ||

| 39번째 줄: | 57번째 줄: | ||

|rowspan="2"| | |rowspan="2"| | ||

제어 | 제어 | ||

|| 디지털 도어락, | |||

가스밸브 등 | |||

|| | || | ||

제어기능 탈취로 도어락 임의 개폐 | 제어기능 탈취로 도어락 임의 개폐 | ||

|| | || | ||

| 49번째 줄: | 68번째 줄: | ||

|- | |- | ||

| | | | ||

모바일 앱(웹) 등 | 모바일 앱(웹) 등 | ||

|| | |||

소스코드 노출로 IoT 기능 탈취 | |||

|| | || | ||

* 인증정보 평문 저장 | * 인증정보 평문 저장 | ||

| 58번째 줄: | 78번째 줄: | ||

센서 | 센서 | ||

|| | || | ||

온/습도 센서 등 | 온/습도 센서 등 | ||

|| | || | ||

잘못된 또는 위변조된 온/습도 정보 전송 | |||

|| | |||

* 전송 데이터 보호 부재 | * 전송 데이터 보호 부재 | ||

* 데이터 무결성 부재 | * 데이터 무결성 부재 | ||

* 물리적 보안 취약점 | * 물리적 보안 취약점 | ||

|} | |}<ref>한국인터넷진흥원, 홈·가전 IoT 보안가이드, 2017. 7.</ref> | ||

=== 보안 7대 원칙 === | |||

{| class="wikitable" | |||

|- | |||

! 원칙 !! 내용 | |||

|- | |||

| 설계 보안 || 정보보호와 프라이버시 강화를 고려한 IoT 제품/서비스 설계 | |||

- “Security by Design” 및 “Privacy by Design” 기본 원칙 준수 | |||

|- | |||

| 개발 보안 || 안전한 SW, HW 개발 기술 적용 및 검증 | |||

- 시큐어 코딩, 소프트웨어, 애플리케이션 보안성 검증 및 시큐어 하드웨어 장치 활용 | |||

|- | |||

| 초기 설정 보안 || 안전한 초기 보안 설정 방안 제공 | |||

- “Secure by Default” 기본 원칙 준수 | |||

|- | |||

| 프로토콜 보안 || 보안 프로토콜 준수 및 안전한 파라미터 설정 | |||

- 통신 및 플랫폼에서 검증된 보안 프로토콜 사용(암호/인증/인가 기술) | |||

|- | |||

| 보안 패치 || IoT 제품/서비스의 취약점 보안 패치 및 업데이트 지속 이행 | |||

- S/W와 H/W의 보안 취약점에 대해 모니터링하고 업데이트 지속 수행 | |||

|- | |||

| 프라이버시 보호 || 안전한 운영/관리를 위한 정보보호 및 프라이버시 관리 체계 마련 | |||

- 사용자 정보 취득-사용-폐기의 전주기 정보의 보호 및 프라이버시 관리 | |||

|- | |||

| 대응체계 마련 || IoT 침해 사고 대응체계 및 책임 추적성 확보 방안 마련 | |||

- 보안 사고에 대비한 침입탐지와 사고 시 분석 및 책임 추적성 화보 | |||

|}<ref>미래창조과학부, “사물인터넷(IOT) 정보보호 로드맵”, 2014.</ref> | |||

== 각주 == | |||

2024년 9월 18일 (수) 10:37 기준 최신판

- Internet of Things

- 사물인터넷; 사물 인터넷

- 각종 사물에 컴퓨터 칩과 통신 기능을 내장하여 인터넷에 연결하는 기술

주요 IoT 프로토콜[편집 | 원본 편집]

IoT는 일반적인 TCP/IP를 사용하기도 하지만 저전력, 저발열, 소형화 등의 목적으로 별도의 프로토콜을 사용하는 경우도 흔히 있다. 주로 알려진 프로토콜은 아래와 같다.

- MQTT (Message Queuing Telemetry Transport): 제한된 대역폭을 사용하는 IoT 장치에 적합한 경량의 퍼블리시-서브스크라이브 방식의 프로토콜이다. 센서와 같은 리소스가 부족한 장치에서 주로 사용된다.

- CoAP (Constrained Application Protocol): 간단한 IoT 장치를 위해 설계된 웹 전송 프로토콜로, UDP를 기반으로 하여 가볍고 효율적인 통신을 지원한다. 스마트 홈이나 스마트 에너지 네트워크에서 많이 사용된다.

- Zigbee: 저전력, 근거리 무선 통신 프로토콜로, 홈 자동화, 조명 제어, 보안 시스템과 같은 IoT 응용 프로그램에서 자주 사용된다. Mesh 네트워크 기능을 통해 장치 간 연결성을 높인다.

- LoRaWAN (Long Range Wide Area Network): 장거리, 저전력 통신을 지원하는 프로토콜로, 스마트 시티, 농업 및 환경 모니터링과 같은 분야에서 활용된다. 넓은 지역에서 센서 데이터를 전송할 수 있는 장점이 있�.

- Bluetooth Low Energy (BLE): 기존 블루투스의 저전력 버전으로, 웨어러블 기기나 의료 기기에서 주로 사용된다. 저전력 소비와 짧은 거리에서의 안정적인 데이터 전송이 특징이다.

IoT 보안 위협[편집 | 원본 편집]

- 최소한의 프로세싱 성능과 메모리로 운영해야 하므로 보안 솔루션 탑재가 어려운 경우가 많음

- 관심과 수요는 증가하고 있으나 보안 의식이 낮음

보안 위협 예시[편집 | 원본 편집]

| 유형 | 주요 제품 | 주요 보안 위협 | 보안 위협 원인 |

|---|---|---|---|

| 멀티미디어 | 스마트 TV,

스마트 냉장고 등 |

|

|

| 생활가전 | 로봇 청소기,

인공지능 로봇 등 |

|

|

| 네트워크 | 홈캠, 웹캠

네트워크 카메라 등 |

|

|

|

제어 |

디지털 도어락,

가스밸브 등 |

제어기능 탈취로 도어락 임의 개폐 |

|

|

모바일 앱(웹) 등 |

소스코드 노출로 IoT 기능 탈취 |

| |

|

센서 |

온/습도 센서 등 |

잘못된 또는 위변조된 온/습도 정보 전송 |

|

보안 7대 원칙[편집 | 원본 편집]

| 원칙 | 내용 |

|---|---|

| 설계 보안 | 정보보호와 프라이버시 강화를 고려한 IoT 제품/서비스 설계

- “Security by Design” 및 “Privacy by Design” 기본 원칙 준수 |

| 개발 보안 | 안전한 SW, HW 개발 기술 적용 및 검증

- 시큐어 코딩, 소프트웨어, 애플리케이션 보안성 검증 및 시큐어 하드웨어 장치 활용 |

| 초기 설정 보안 | 안전한 초기 보안 설정 방안 제공

- “Secure by Default” 기본 원칙 준수 |

| 프로토콜 보안 | 보안 프로토콜 준수 및 안전한 파라미터 설정

- 통신 및 플랫폼에서 검증된 보안 프로토콜 사용(암호/인증/인가 기술) |

| 보안 패치 | IoT 제품/서비스의 취약점 보안 패치 및 업데이트 지속 이행

- S/W와 H/W의 보안 취약점에 대해 모니터링하고 업데이트 지속 수행 |

| 프라이버시 보호 | 안전한 운영/관리를 위한 정보보호 및 프라이버시 관리 체계 마련

- 사용자 정보 취득-사용-폐기의 전주기 정보의 보호 및 프라이버시 관리 |

| 대응체계 마련 | IoT 침해 사고 대응체계 및 책임 추적성 확보 방안 마련

- 보안 사고에 대비한 침입탐지와 사고 시 분석 및 책임 추적성 화보 |