방화벽

IT 위키

개요[편집 | 원본 편집]

정의[편집 | 원본 편집]

- 외부의 불법침입으로부터 내부의 정보자산을 보호하기 위한 정책과 하드웨어 및 소프트웨어의 총칭(광의)

- 네트워크상의 패킷을 미리 정해놓은 규칙에 따라 차단 또는 전달하는 기능의 하드웨어 및 소프트웨어(실무)

종류[편집 | 원본 편집]

패킷 필터링 방화벽[편집 | 원본 편집]

- Packet Filtering Firewall

- 1세대 방화벽

- 동작 구간: 4계층

- 내부망과 인터넷망 사이에 존재하여 특정 트래픽을 허용하거나 차단하는 가장 단순한 형태의 방화벽

- 발신지 주소와 포트를 검사하여 수신 측의 주소와 포트에 대한 접속 허용 여부를 결정

프록시 방화벽[편집 | 원본 편집]

- Proxy Firewall

- 2세대 방화벽

- 동작 구간: 7계층

- 클라이언트와 외부 네트워크와의 중개인의 역할을 하며 이상이 없는 패킷만을 목적지로 전달

- 장점

- 패킷 필터링보다 더 높은 수준의 보호 능력을 제공한다

- 패킷 정보를 Application 계층까지 전체적으로 조사한다

응용 게이트웨이 방식[편집 | 원본 편집]

- Application Gateway

- OSI 7계층의 어플리케이션 계층에서 동작하고 각각의 서비스별로 Proxy 데몬이 존재

- 외부에 대한 내부 망의 완벽한 구분

- 내부의 IP주소를 숨기는 것이 가능하고, 데이터 부분의 제어에 따른 높은 로깅 및 감사 가능

서킷 게이트웨이 방식[편집 | 원본 편집]

- Circuit Gateway

- OSI 세션 계층과 어플리케이션 계층 사이에서 동작

- 서비스별 전용 데몬이 존재하지 않고 공용 가능한 일반적인 Proxy가 존재

상태 기반 조사 방식[편집 | 원본 편집]

- Stateful Inspection

- 3세대 방화벽

- 패킷 필터링 방식과 Application Gateway 방식의 장점을 혼합

- 패킷으로부터 받은 정보와 전송상태, 연결상태, 다른 application들과의 관계 검사

- 연결의 시작부터 끝까지의 모든 활동을 모니터링하여 관리자가 정한 규칙을 기반으로 필터링

- 장점

- 모든 통신 레이어에서 분석하므로 모든 채널에 대해 추적 가능

- 사용자에게 투명성을 제공하고 UDP와 RPC패킷도 추적 가능

구성 방식[편집 | 원본 편집]

스크리닝 라우터[편집 | 원본 편집]

- Screening Router

- 망과 망 사이에 라우터를 설치하고 라우터에 ACL을 구성한다.

- 응용프로그램 환경변화에 무관하게 동작하므로 투명한 구성이 가능하다. 속도가 빠르지만 라우터에 부하를 준다.

배스천 호스트[편집 | 원본 편집]

Bastion Host

- Bastion은 '요새'라는 뜻이다.

- '단일 홈드 게이트웨이'라고도 부른다.

- 어플리케이션 계층에서 동작하는 방화벽이다.

- 방어 기능을 가진 호스트 시스템이라 할 수 있다. 인증기능과 모니터링, 로깅 등의 기능이 있다.

- 배스천 호스트가 공격당하면 모든 내부 네트워크 자원이 보호받지 못한다.

듀얼 홈드 게이트웨이[편집 | 원본 편집]

- Dual Homed Gateway

- 두개의 네트워크 인터페이스를 가진 배스천 호스트를 이용한 구성

- 논리적으로만 구분하는 배스천 호스트에 비해서 물리적으로 구분이 있으므로 훨씬 안전하다.

스크린드 호스트 게이트웨이[편집 | 원본 편집]

- Screened Host Gateway

- 스크리닝 라우터와 배스천호스트의 혼합구성.

- 네트워크, 트랜스포트 계층에서 스크리닝 라우터가 1차로 필터링 하고 어플리케이션 계층에서 2차로 배스천 호스트가 방어한다.

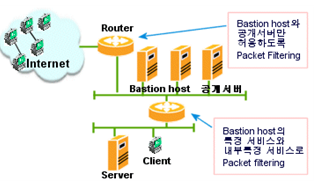

스크린드 서브넷 게이트웨이[편집 | 원본 편집]

- Screened Subnet Gateway

- 스크리닝 라우터 2개 사이에 하나의 서브넷(망)을 구성하고 서브넷에 배스천 호스트를 적용한다.

- 결국 [스크리닝 라우터 -> 배스천 호스트 서브넷 -> 스크리닝 라우터 -> 내부망] 순서로 접근한다.

- 일반적으로 DMZ 구간을 운영하는 구축 형태에 해당한다.

- 가장 안전하지만 가장 비싸고 가장 느리다.